Advertisement

Latest Version (Download)Table of Contents

Advertisement

Information

| Package | de.syss.MifareClassicTool |

| Version | 4.0.2 |

| Date Updated | 2021-02-24 |

| Size | 2.37 MB |

| Installs | 8K+ |

| Categories | Anwendungen, Werkzeuge |

Screenshots

Description

This is an Android NFC-App for reading, writing, analyzing, etc. Mifare Classic RFID-Tags.GENERAL INFORMATIONThis tool provides several features to interact with (and only with) Mifare Classic RFID-Tags.

It is designed for users who have at least basic familiarity with the Mifare Classic technology.

┏━┫ PLEASE READ ┣━

┃Please read the whole page and make sure you got everything right before rating. Thank you!

┃If you rate with less then 4 stars, please leave a comment why. This way I can improve this app.

┃If you like MCT please consider to buy the donate version.

┗━FEATURES• Read Mifare Classic tags

• Save and edit the tag data you read

• Write to Mifare Classic tags (block-wise)

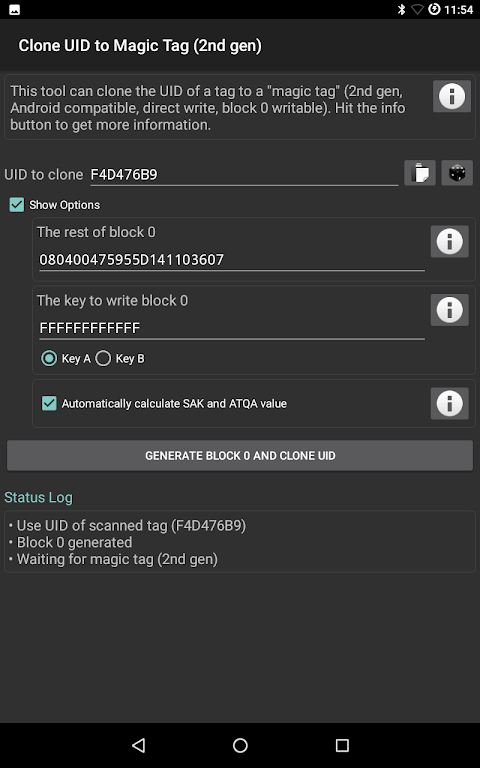

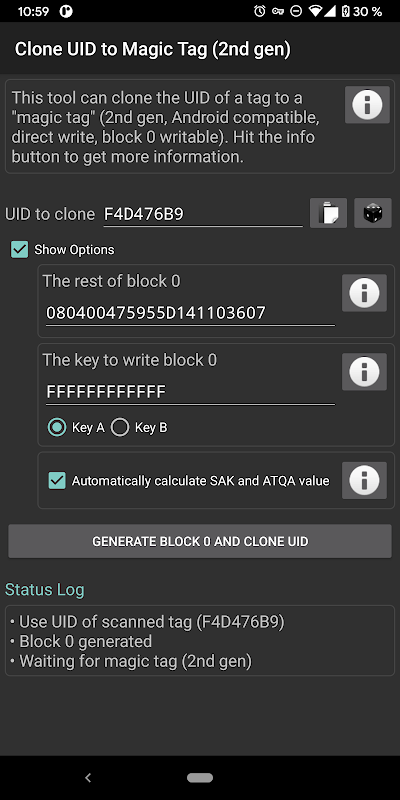

• Clone Mifare Classic tags

(Write dump of a tag to another tag; write 'dump-wise')

• Key management based on dictionary-attack

(Write the keys you know in a file (dictionary).

MCT will try to authenticate with these

keys against all sectors and read as much as possible.)

• Format a tag back to the factory/delivery state

• Write the manufacturer block of special Mifare Classic tags

• Create, edit and save key files (dictionaries)

• Decode & Encode Mifare Classic Value Blocks

• Decode & Encode Mifare Classic Access Conditions

• Compare dumps (Diff Tool)

• Display generic tag information

• Display the tag data as highlighted hex

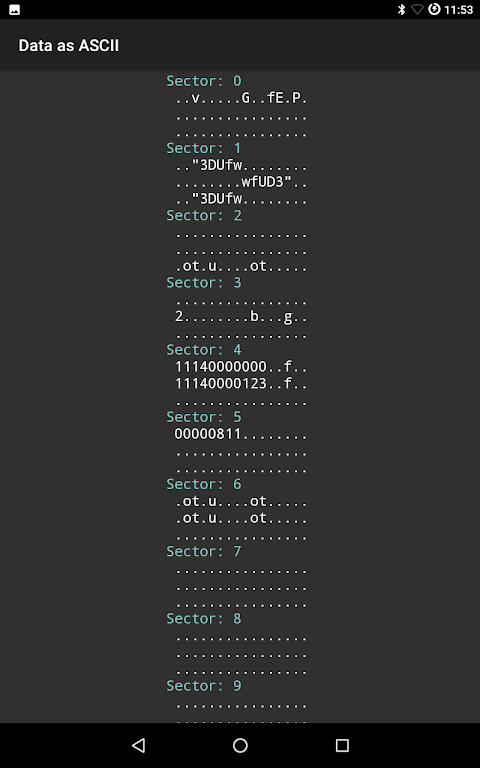

• Display the tag data as 7-Bit US-ASCII

• Display the Mifare Classic Access Conditions as a table

• Display Mifare Classic Value Blocks as integer

• In-App (offline) help and information

• It's open source (GPLv3) ;)IMPORTANT NOTESSome important things are:

• The features this tool provides are very basic. There are no such

fancy things like saving a URL to an RFID-Tag with a nice looking

graphical user interface. If you want so save things on a tag,

you have to input the raw hexadecimal data.

• This App can NOT crack/hackany Mifare Classic keys. If you want to read/write an RFID-Tag, you

need keys for this specific tag first. For additional information

please read/see Getting Started from the links section.

• There will be no "brute-force" attackcapability in this application. It is way too slow due

to the protocol.

• The first block of the first sector of an originalMifare Classic tag is read-only i.e. not writable. But there

are special Mifare Classic tags that support writing to the

manufacturer block with a simple write command. This App is able to

write to such tags and can therefore create fully correct clones.

However, some special tags require a special command sequenceto put them into the state where writing to the manufacturer block is possible.

These tags will not work.

Remember this when you are shopping for special tags!

• This app will NOT work on some devices because

their hardware (NFC-controller) does not support Mifare Classic

( https://github.com/ikarus23/MifareClassicTool/issues/1 ).

You can find a list of unsupported devices here:https://github.com/ikarus23/MifareClassicTool#general-informationLINKS• Project Page on github:https://github.com/ikarus23/MifareClassicTool• MifareClassicTool on F-Droid:https://f-droid.org/repository/browse/?fdid=de.syss.MifareClassicTool• Getting started & other help:https://github.com/ikarus23/MifareClassicTool#getting-started• Bug tracker:IF YOU ENCOUNTER A PROBLEM PLEASE REPORT IT HEREhttps://github.com/ikarus23/MifareClassicTool/issues• Additional stuff:http://publications.icaria.de/mct/• Thread at the Proxmark3 Forum:http://www.proxmark.org/forum/viewtopic.php?id=1535MIFARE is a registered trademark of NXP Semiconductors.

What's New

Version 2.0.7:

• Bugfix: Request permissions on Android 6.x devices to read/write

the external storage. Thanks to Mislav Jurinić.

Version 2.0.6:

• Bugfix: Fixed crash which occurred instantly after starting (on some devices).

Latest Version (Download)

Mifare Classic Tool - MCT 4.0.2Date Updated : 2021-02-24

Advertisement